We are Heraklet, Experts in Certification & Software R&D

Providing cutting-edge engineering consultancy for embedded, secure, and high-performance digital systems — empowering enterprise and defense technologies.

Certification Services

Delivering engineering excellence to critical sectors worldwide

ARP 4754

Empowering your teams with ARP 4754 expertise to plan, design, and certify airborne systems with full traceability and regulatory confidence.

Learn More

ARP-4761

Comprehensive safety lifecycle consultancy from PSSA to SSA and FTA. We guide you through the cornerstone of aerospace safety assessment processes.

Learn More

NIS2

Accelerate your compliance with the EU's new cybersecurity directive using expert methodologies.

Learn MoreSYSTEM_STATUS: NOMINAL

TRACKING_ID: HRK-2025-AERO

VECTOR_SYNC: 0.942ms

Engineering

Excellence

Next-Generation Aerospace & Defense Solutions

Critical Systems Expertise

We provide end-to-end certification and engineering support for complex aerospace systems.

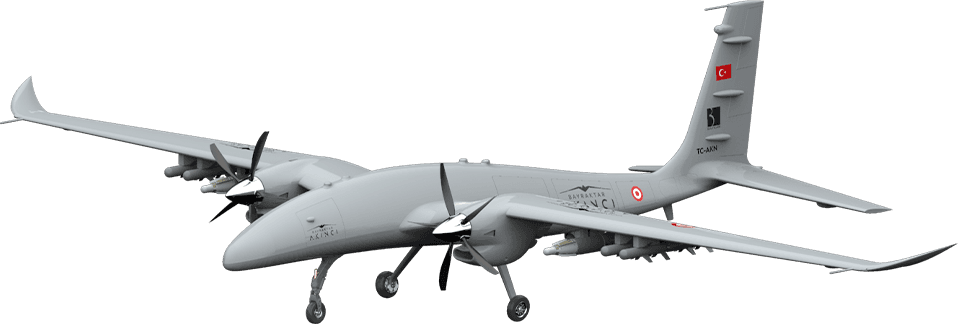

Flight Critical Software & Hardware Development

Systems Engineering and Integration

DO-178C & DO-254 Certification Compliance

Safety First

Rigorous safety assessment and compliance with international standards.

Real-time Performance

Optimized development for high-performance airborne systems.

Certified Quality

Provenance and traceability at every stage of the development lifecycle.

A Piece of Our Story

Combining Certification And R&D Competence

From aviation compliance to custom mobile applications, our multidisciplinary team brings regulatory excellence together with agile technology development mentality.

Our Company Values

Engineering-Based, Excellence-Focused

We believe that accuracy, resilience, and forward-thinking design define the next generation of technology.

As Heraklet, we drive innovation with structure, discipline, and strategy.

Computer Science Shapes the Future

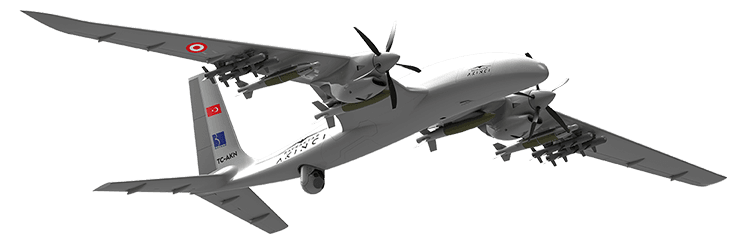

Enterprise-Level Next-Generation Engineering

Heraklet provides enterprise-level software engineering and certification consultancy services to companies operating in aviation, defense, cyber security, and industrial technology.

Our strategic support areas:

- • System and software certification (DO-178C, DO-254, ARP-4754A)

- • Cyber security compliance (ISO 27001, NIS2)

- • Digital product development (Web, Mobile, Embedded Systems)

Discuss Your Engineering Goals

Certification support, custom software development, or cyber security compliance — we've got you covered.